SCRIBE مقابل ASPM: نهج موحد لأمن التطبيقات وسلسلة التوريد

هل ASPM كافية لحماية تطوير البرمجيات؟

تم تصميم أدوات إدارة وضع أمان التطبيق (ASPM) في المقام الأول لتوحيد وإدارة أمان طبقة التطبيق من خلال تجميع المخرجات من أدوات مثل SCA وSAST وDAST. وفي حين قد تتضمن أدوات ASPM ميزات لتأمين جوانب SDLC، فإن تركيزها غالبًا ما يظل مقتصرًا على رؤية التطبيق وإنفاذ السياسات الثابتة. ونادرًا ما تعمل حلول ASPM على توسيع قدراتها لحماية سلسلة توريد البرامج الأوسع نطاقًا بشكل شامل، بما في ذلك خطوط الأنابيب وأنظمة البناء وعمليات النشر.

النهج الشامل لشركة Scribe Security فيما يتعلق بـ ASPM وأمن سلسلة التوريد

نهج شامل قائم على السياق والأدلة

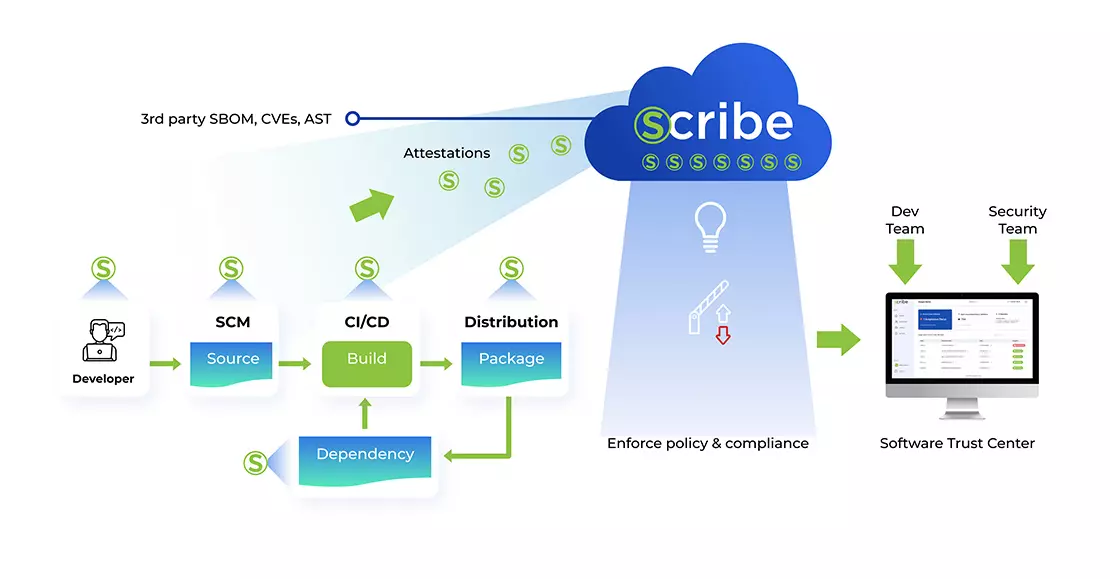

يستخدم Scribe مجموعة مرنة من أجهزة الاستشعار لجمع أدلة أمنية مفصلة عبر SDLC، مما يوفر رؤية شاملة وسياقية لإصدارات المنتجات ونشرها. يتم إرفاق كل إصدار منتج والقطع الأثرية المرتبطة به بملف مفصل يحتوي على أدلة مثل شجرة المنتج، وSBOMs لمستودعات التعليمات البرمجية المصدر وصور الحاويات، وتكوينات الأمان لأدوات التطوير، ونتائج فحص الثغرات الأمنية، وتجزئة الملفات، والتحقق من توقيع التعليمات البرمجية أو القطع الأثرية. يمكن للمؤسسات تخصيص إعداداتها من خلال اختيار أجهزة استشعار خفيفة الوزن تعتمد على واجهة برمجة التطبيقات للحصول على رؤى عالية المستوى أو وكلاء متعمقين لتحليل أكثر تفصيلاً، بما يتماشى مع مستوى نضجها واحتياجاتها.

حواجز SDLC التي تعتمد على السياسات

يتيح Scribe للمؤسسات إنشاء وتنفيذ سياسات أمان مخصصة تتوافق مع متطلباتها الفريدة. يمكن تطبيق هذه السياسات بمرونة عبر مراحل SDLC المختلفة، بما في ذلك التطوير والبناء والنشر، وتعمل كبوابات في الوقت الفعلي لمراقبة المخاطر والتخفيف منها بناءً على الأدلة التراكمية. من خلال الاستفادة من GitOps للتحكم في الإصدارات والتكامل السلس، يضمن Scribe إنفاذ السياسات بشكل مرن وقابل للتكيف يلبي متطلبات البيئات المعقدة في العالم الحقيقي.

الامتثال كرمز

يدمج Scribe تدفقات العمل الخاصة بالامتثال مباشرة في SDLC ككود، مما يتيح للمؤسسات الالتزام بأطر عمل مثل SLSA وSSDF وEO 14028. يتم تضمين هذه الحواجز في SDLC ويتم دعمها من خلال الإثبات المستمر، مما يسمح للفرق بقياس التقدم وتبني السياسات وتطوير مبادرات الامتثال بمرونة. يضمن هذا النهج التكراري التوافق طويل الأمد مع المتطلبات التنظيمية والتنظيمية.

اكتشاف الأصول الشاملة ومراقبتها

يوفر Scribe اكتشافًا شاملاً للأصول من خلال رسم خريطة لجميع أصول التطوير وخطوط الأنابيب والتبعيات وعلاقاتها عبر SDLC. تتيح هذه الرؤية لفرق الأمان إدارة المخاطر بشكل استباقي وتتبع التكوينات ومراقبة سلسلة التعليمات البرمجية وضمان سلامة القطع الأثرية من التطوير إلى الإنتاج. يعزز Scribe الوعي بالموقف ويسهل اتخاذ القرارات المستنيرة من خلال تقديم صورة كاملة لمصنع البرمجيات.

إدارة SBOM المتقدمة والشفافية

يوفر محرك التحليلات الخاص بـ Scribe رؤى متعمقة وقابلة للتخصيص حول مخاطر البرامج مع تتبع مؤشرات الأداء الرئيسية (KPIs) لـ DevSecOps. من خلال تسليط الضوء على الاتجاهات وتحديد الثغرات في وضع الأمان، تدعم هذه التحليلات جهود التحسين المستمر وتساعد المؤسسات على معايرة تقدمها عبر SDLC.

التحليلات المتقدمة ومؤشرات الأداء الرئيسية

يتتبع محرك التحليلات الخاص بـ Scribe أداء DevSecOps ويوفر رؤى قابلة للتنفيذ حول مؤشرات الأداء الرئيسية للأمان عبر SDLC. تساعد هذه القدرة المؤسسات على تحسين وضعها الأمني بشكل مستمر مع تحديد المجالات التي تحتاج إلى تحسين.

إدارة المخاطر والثغرات الأمنية مع VEX Advisory Management

تعمل إدارة الاستشارات VEX (تبادل الثغرات واستغلالها) من Scribe على تعزيز إدارة المخاطر بعد الإصدار من خلال إنشاء استشارات مدركة للسياق استنادًا إلى جرد SBOM. وهي تتبع الثغرات الجديدة وتنبيه الجهات المعنية، مما يضمن التحديثات في الوقت المناسب للتخفيف من المخاطر. يعمل هذا النهج الاستباقي على سد الفجوة بين منتجي البرامج والمستهلكين، مما يساهم في التواصل الشفاف والتعامل الفعال مع الثغرات.

ضوابط مكافحة العبث والتوقيع المستمر للكود

يدمج Scribe الحماية من التلاعب والتوقيع الآلي على التعليمات البرمجية والإثبات المستمر لحماية سلامة البرامج من التطوير وحتى النشر. تضمن هذه القدرات أن كل قطعة أثرية تظل محمية من التلاعب وقابلة للتحقق، مما يعزز موثوقية دورة حياة البرنامج بالكامل ويحمي من التغييرات الضارة

قدرات ASPM المحسنة من Scribe مقارنة بأدوات ASPM النموذجية

| الميزات | الكاتب الأمن | نموذج ASPM | ميزة |

| نهج شامل قائم على السياق والأدلة | يجمع أدلة الأمان عبر SDLC باستخدام أجهزة استشعار مرنة، مما يخلق عرضًا سياقيًا لإصدارات المنتج. يتضمن ملفات مفصلة مع SBOMs وتكوينات الأمان ومسح الثغرات والتحقق من القطع الأثرية. | يركز بشكل أساسي على تجميع مخرجات أدوات الأمان، دون إنشاء سياق شامل غني بالأدلة للإصدارات. | يزود المؤسسات برؤى عملية مدعومة بالأدلة لتحسين إدارة مخاطر سلسلة التوريد وتقييم أمن المنتجات. |

| حواجز SDLC التي تعتمد على السياسات | يتيح سياسات الأمان المخصصة عبر جميع مراحل SDLC، حيث يعمل كبوابات في الوقت الفعلي استنادًا إلى الأدلة التراكمية. يتكامل مع GitOps لإدارة السياسات بسلاسة وتكيف. | يقتصر على عمليات التحقق من السياسة الثابتة التي تركز على نقاط الضعف في طبقة التطبيق. | توفر تطبيقًا مرنًا للسياسات في الوقت الفعلي وقابلًا للتكيف مع الاحتياجات التنظيمية المتطورة والبيئات المعقدة. |

| الامتثال كرمز | يدمج سير عمل الامتثال ككود داخل SDLC، ويدعم الأطر مثل SLSA وSSDF وEO 14028. يتضمن شهادة لتتبع التقدم والتحسين التكراري. | يعتمد على تقارير الامتثال الثابتة دون تدفقات عمل متكررة أو مرنة للتبني. | يدعم التوافق مع الامتثال في العالم الحقيقي والتطور المستمر لمبادرات الامتثال، مما يضمن قدرة المؤسسات على تلبية المتطلبات التنظيمية بشكل فعال. |

| اكتشاف الأصول الشاملة ومراقبتها | يقوم بتخطيط جميع أصول التطوير وخطوط الأنابيب والتبعيات والعلاقات، مما يوفر رؤية كاملة لمصنع البرمجيات. | التركيز على رؤية طبقة التطبيق مع الحد الأدنى من تعيين أصول سلسلة التوريد. | يعمل على تعزيز الوعي الظرفي وإدارة المخاطر بشكل استباقي واتخاذ القرارات المستنيرة من خلال توفير رؤية شاملة لدورة حياة تطوير البرمجيات. |

| إدارة SBOM المتقدمة والشفافية | يقوم بإنشاء وتوقيع وتحديث قوائم المخزونات في كل مرحلة من مراحل دورة حياة تطوير البرمجيات، مما يؤدي إلى إنشاء مخزونات واعية بالمنتج. يسمح بمشاركة بيانات الشفافية القابلة للتحقق مع المستهلكين. | يوفر لقطات SBOM ثابتة بدون آليات التتبع أو الشفافية المستمرة. | ضمان تحديثات SBOM في الوقت الفعلي وتعزيز الثقة من خلال تمكين الامتثال والتواصل الواضح مع مستهلكي البرامج. |

| التحليلات المتقدمة ومؤشرات الأداء الرئيسية | يتتبع مؤشرات الأداء الرئيسية للأمان وأداء DevSecOps عبر SDLC مع رؤى قابلة للتنفيذ لتحسين مستمر. | يقدم تقارير أساسية عن الثغرات الأمنية دون تتبع مؤشرات الأداء الرئيسية على نطاق أوسع. | يحدد الاتجاهات والثغرات في وضع الأمان، مما يساعد المؤسسات على تقييم وتحسين أداء DevSecOps. |

| إدارة المخاطر والثغرات الأمنية مع VEX Advisory Management | يُنشئ استشارات VEX المستندة إلى السياق لإدارة المخاطر بعد الإصدار ويتتبع نقاط الضعف الجديدة ضد مخزونات SBOM. | يفتقر إلى إدارة المخاطر والقدرات الاستشارية بعد الإصدار. | يدير المخاطر بشكل استباقي ويبلغها لأصحاب المصلحة، ويعمل على سد الفجوات بين منتجي البرامج والمستهلكين. |

| ضوابط مكافحة التلاعب وتوقيع التعليمات البرمجية | يتضمن حماية ضد العبث، والتوقيع الآلي للكود، والإثبات المستمر لتأمين القطع الأثرية. | يركز على اكتشاف الثغرات الأمنية دون ميزات منع التلاعب أو سلامة القطع الأثرية. | ضمان سلامة البرنامج ومصدره عبر SDLC بأكمله، والحماية من التعديلات الضارة وتعزيز الثقة. |

تُركز أدوات ASPM على أمان طبقة التطبيق، وتجميع المخرجات من أدوات مثل SCA وSAST، ولكنها غالبًا ما تفتقر إلى أمان شامل لسلسلة التوريد، بما في ذلك خطوط الأنابيب وأنظمة البناء.

يتجاوز Scribe Security حدود أمان التطبيقات من خلال معالجة المخاطر عبر SDLC بالكامل. فهو يستخدم أجهزة استشعار قابلة للتخصيص لجمع الأدلة السياقية، مثل SBOMs ونتائج المسح والتوقيعات الأثرية، مما يؤدي إلى إنشاء ملفات أمان مفصلة لإصدارات المنتجات.

يدعم Scribe حوكمة SDLC التي تعتمد على السياسات من خلال بوابات أمان في الوقت الفعلي تتكيف مع احتياجات المؤسسة باستخدام GitOps. يتم دمج سير عمل الامتثال ككود، مما يدعم أطر العمل مثل SLSA وEO 14028، مع الإثبات المستمر لتتبع التقدم.

تتضمن قدراتها اكتشاف الأصول عبر مصنع البرمجيات، وإدارة SBOM المتقدمة لضمان شفافية دورة حياة المنتج، والتحليلات لتتبع أداء DevSecOps، وإدارة الاستشارات VEX للتواصل بشأن المخاطر بعد الإصدار. تضمن عناصر التحكم في مكافحة العبث، وتوقيع التعليمات البرمجية، والإثبات سلامة القطع الأثرية في جميع أنحاء SDLC.

تعمل Scribe على معالجة القيود التي تواجه ASPM من خلال توحيد أمان التطبيقات وسلسلة التوريد باستخدام تدفقات عمل مرنة تركز على الامتثال.