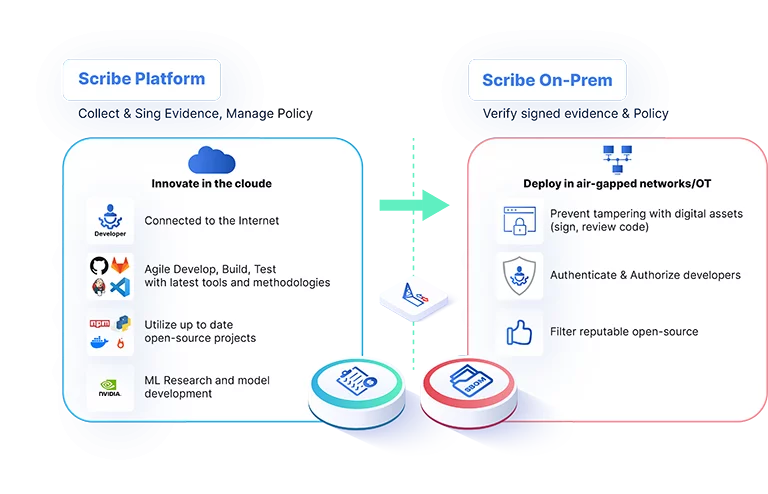

Het ontwikkelen van software in de cloud biedt voordelen voor ontwikkelaars, zoals toegang tot geavanceerde tools en technologieën, ontwikkelaarstools as-a-service en hulpmiddelen voor machine learning.

De oplossing van Scribe helpt organisaties zich te ontwikkelen in de publieke cloud door te voorkomen dat er met digitale assets wordt geknoeid, ontwikkelaars te authenticeren en te autoriseren en afhankelijkheden voor gerenommeerde open-sourcecomponenten uit te filteren.

Met Scribe kunnen organisaties volledige codeer-, bouw- en testcycli uitvoeren binnen de cloudomgeving.

Nadat een cyclus is voltooid, worden de broncode en verklaringen over de betrouwbaarheid ervan overgebracht naar het air-gapped netwerk.

Een Scribe-gateway onderzoekt vervolgens de integriteit van de code en past een beveiligingsbeleid toe op het veilige ontwikkelingsproces van het attest. Bewijsmateriaal wordt verzameld als onderdeel van het attest.

Lees het Use Case-WPScribe biedt continue attestatie van de veiligheid en betrouwbaarheid van het codeontwikkelingsproces door het verzamelen, beheren en PKI- of GPG-ondertekeningsbewijs voor elke codeversie.

Het bewijs omvat

Codecommits, inclusief bestandsvermeldingen en hashwaarden

Codereviews uitgevoerd

Betrokken ontwikkelaarsidentiteiten

Open-source afhankelijkheden

Beveiligingsconfiguratie van Source Control Manager

Geautomatiseerde beveiligingsscans

Om de ontwikkeling van software in de publieke cloud over te nemen, pakken sterk beveiligde organisaties de volgende risico's aan met adequate beveiligingscontroles.

| Risicoscenario | Verzachtende controles |

| Externe aanvaller Knoeien met code en gegevens |

|

| Interne aanvaller Knoeien met code en gegevens |

|

| afhankelijkheden Onveilige open-sourcecomponenten |

|