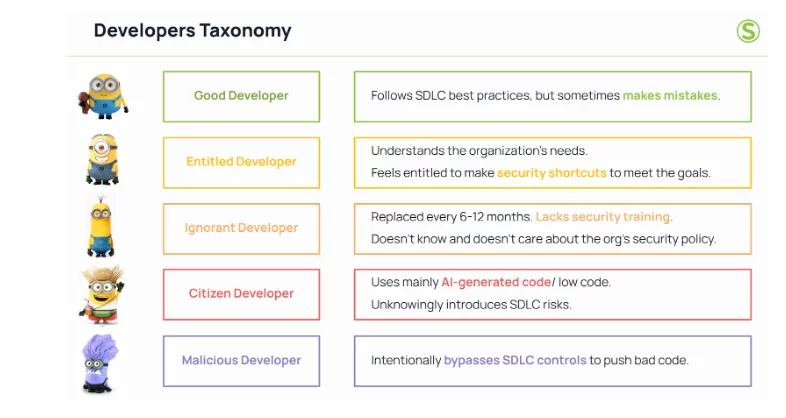

在当今的软件开发领域,开发人员资料的多样性既是优势也是弱点。所附的分类法(从善意但不完美的“优秀开发人员”到使用 AI 生成代码的“公民开发人员”,甚至“恶意开发人员”)突显了不同级别的经验、意图和行为如何带来重大的软件开发生命周期 (SDLC) 风险。

Scribe Security 通过其 政策即代码护栏— 自动化、可定制的控制直接嵌入到 DevOps 管道中。无论谁或什么将代码引入管道,这些护栏都会持续执行安全软件供应链 (SSC) 实践。

让我们来探索一下 Scribe 如何帮助抑制每种开发人员类型的 SDLC 风险:

🟩 优秀的开发人员

风险简介: 遵循 SDLC 最佳实践,但可能会犯诚实错误。

主要挑战: 人为错误仍然是导致软件漏洞的主要原因。

Scribe 如何提供帮助:

抄写员的自动化 证明生成 实时合规性检查可充当安全网。每个提交、构建或工件都根据组织安全策略进行验证。如果出现错误(例如缺少签名或依赖项过期),Scribe 会在问题进一步发展之前检测并阻止该问题。

✅ 结果: 优秀的开发人员能够保持高效,不会减慢速度,同时护栏可以悄悄地捕捉无意的错误。

🟨 有资格的开发人员

风险简介: 了解业务需求,但需要 快捷键 在压力下。

主要挑战: 为了提高交付速度,安全性被置于次要地位。

Scribe 如何提供帮助:

抄写员执行 强制安全检查站 无法绕过。如果代码违反了既定的 SDLC 政策,例如缺少 SBOM、未签名的版本或跳过漏洞扫描,开发人员就无法将其投入生产。这通过使安全性成为非可选的来阻止故意的捷径。

✅ 结果: 即使在转弯时,护栏也能确保满足最低可行安全标准。

🟧 无知的开发人员

风险简介: 缺乏安全知识和培训;甚至可能不知道政策的存在。

主要挑战: 由于缺乏意识而无意中引入风险。

Scribe 如何提供帮助:

Scribe 通过以下方式抽象出复杂性 将政策编入自动门开发人员无需记住安全策略——Scribe 会强制执行这些策略。通过与失败检查相关的清晰反馈和文档,Scribe 还帮助开发人员了解出了什么问题以及如何修复它。

✅ 结果: 通过强制的、情境化的反馈,无知的开发人员会被引导到安全的实践中。

🟥 公民开发者

风险简介: 使用AI生成或低代码工具,不知不觉地引入SDLC风险。

主要挑战: 速度和抽象使得跳过关键的安全检查变得容易。

Scribe 如何提供帮助:

Scribe 提供 实时风险分析 并针对 AI 生成的组件量身定制执行。每次代码更改(无论其编写方式如何)都会进行合规性扫描、完整性验证,并通过加密签名的证明进行跟踪。此外, SBOM 是自动生成的,提供对 AI 生成代码的来源和可信度的全面可见性。

✅ 结果: Scribe 将人工智能辅助编码带来的隐形风险转化为可管理、可观察和可执行的事件,同时不会减缓创新。

🟪 恶意开发者

风险简介: 故意绕过安全措施来引入有害或后门代码。

主要挑战: 如果没有严格的完整性检查,传统检测可能会失败。

Scribe 如何提供帮助:

首先,Scribe 会提醒您注意安全漏洞和错误配置,从而持续强化您的 CI/CD 管道。其次,Scribe 强制执行 零信任模型 通过策略即代码和加密验证。每个软件工件都经过来源、代码完整性和篡改证据验证。第三,恶意更改代码或绕过管道的企图会被立即检测到,并被阻止进一步发展。

✅ 结果: 无论意图如何,由于不可变、可验证的 SDLC 检查点,恶意行为者无法将未经授权的更改转移到生产中。

适用于所有开发人员类型的统一安全模型

Scribe Security 的 政策即代码护栏 提供一致、自动化的方式来处理开发人员的多样性——无论是基于技能、行为还是他们使用的工具(如人工智能)。这种方法对每个人都有好处:

- 安全团队 可以实施控制而不会成为瓶颈。

- 开发工具 有能力快速行动,并有护栏引导他们走向安全的实践。

组织 确信任何代码(无论其来源如何)都无法投入生产,除非它符合 SDLC 标准。

结语

在软件由人类、人工智能以及两者之间的一切编写的时代,组织必须重新考虑如何保护其 SDLC。Scribe Security 的策略即代码护栏提供了一种面向未来的解决方案 - 确保每个开发人员,无论意图或专业知识如何,都在可执行的安全标准框架内运作。

借助 Scribe,安全性成为软件创建的一个组成部分——不是一个单独的过程,而是一个可以随您的团队和代码库扩展的内置安全机制。

此内容由领先的端到端软件供应链安全解决方案提供商 Scribe Security 为您提供 - 为整个软件供应链中的代码工件以及代码开发和交付流程提供最先进的安全性。 了解更多