تتزايد هجمات سلسلة توريد البرمجيات، وأصبحت الحاجة إلى الرد على ناقل الهجوم هذا أمرًا بالغ الأهمية. ولكن من أين تبدأ؟

إذا كانت لديك خطط المعركة للمهاجم، فيمكنك تحديد أولويات جهودك وفقًا لذلك. ليس لدينا خطط محددة للمهاجمين، ولكن لدينا مخططًا لخطط قتالية نموذجية للمهاجمين - مصفوفة التهديد CI\CD المستندة إلى إطار عمل MITRE att&ck.

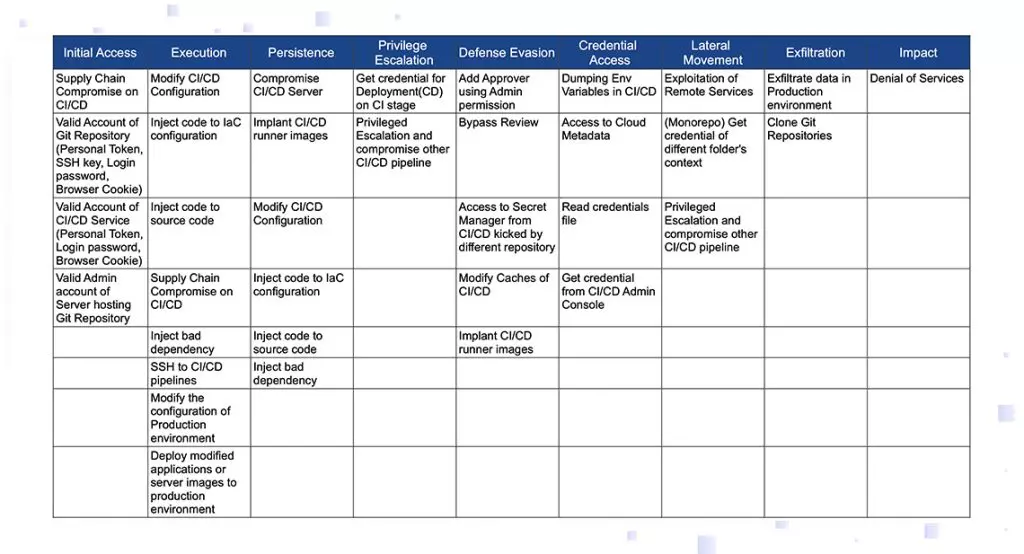

قراءة الجدول أدناه من اليسار إلى اليمين تقودنا خلال دورة الهجوم: يحتاج المهاجم إلى الوصول الأولي، ثم تنفيذ التعليمات البرمجية، والوصول إلى الثبات، وبناء القدرات عن طريق تصعيد الامتيازات، والتهرب الدفاعي، والوصول إلى بيانات الاعتماد. بهذه الطريقة، يمكن للمهاجمين القيام بحركة جانبية للوصول إلى فرائسهم، ثم الهجوم - إما بالتسلل أو التسبب في تأثيرات أخرى.

يسرد كل عمود في الجدول التقنيات التي قد يستخدمها المهاجم. على سبيل المثال، يشير العمود الأول إلى أنه يمكن الحصول على الوصول الأولي إما عن طريق تسوية مسبقة لـ CI\CD، أو عن طريق عناصر تحكم وصول ضعيفة (حساب صالح لخدمة Git، أو حساب صالح لخدمة CI\CD، أو حساب مسؤول صالح من الخادم الحرج).

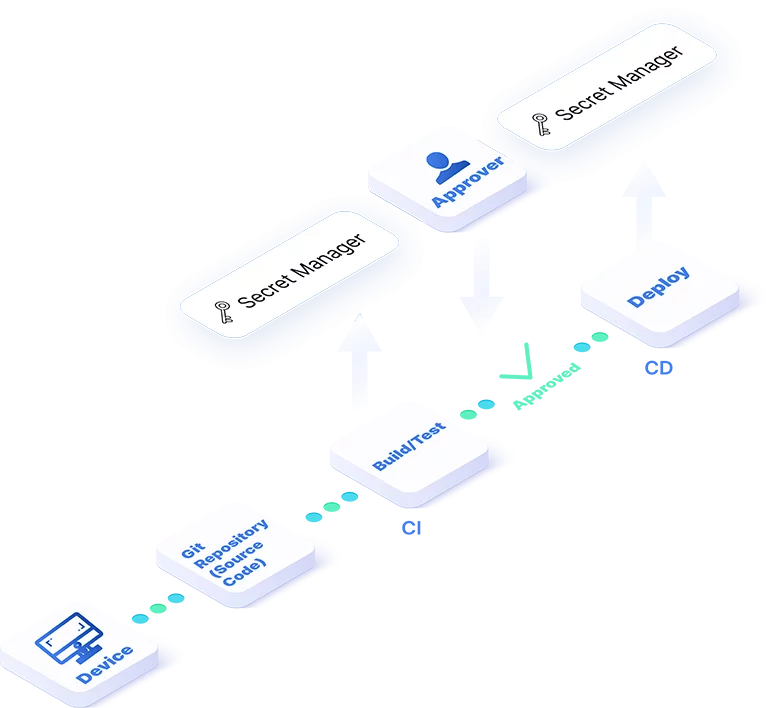

يعد نهج Scribe المبني على الأدلة لتأمين سلسلة التوريد بسيطًا بشكل أساسي:

لا تثق في قطعة أثرية إلا إذا كانت مرتبطة بالأدلة الداعمة، والأدلة الموقعة التي يتم تعريفها على أنها شهادات رقمية.

لتنفيذ هذا النهج، توفر Scribe الأدوات البرمجية اللازمة لجمع وإدارة هذه الأدلة وتقييم مدى موثوقية الأداة وفقًا للسياسات والشهادات (الأدلة الموقعة).

احصل على ملخص الحلأمثلة على السياسات التي يدعمها Scribe:

سياسات إعدادات الأمان

تأكد من أن إعدادات الأمان للخدمات المستخدمة أثناء عملية الإنشاء تلبي معيارًا محددًا مسبقًا.

سياسات تعديل المصدر\الملف\الوحدة

تحقق من تعديل التعليمات البرمجية المصدر والتكوينات والبرامج النصية وملفات IoC وفقًا لمعيار محدد مسبقًا يحدد الهويات والعمليات والخطوات والحالات.

سياسات تكامل المصدر\الملف\الوحدة

تأكد من أن الكود المصدري والملفات والوحدات النمطية متطابقة مع الإصدارات المسموح بها المحددة مسبقًا.

سياسات الثقة التبعية

تأكد من أن التبعيات المستخدمة تصل إلى مستوى محدد مسبقًا (مثل بطاقة أداء OSSF، وعمر الإصدار، وقائمة السماح\الحظر).

سياسات نقاط الضعف

تأكد من أن التبعيات والمكونات العامة الأخرى (المغلقة أو المفتوحة) لا تشكل خطرًا أمنيًا كبيرًا.

سياسات دورة حياة تطوير البرمجيات

تأكد من مراجعة التعليمات البرمجية من قبل أصحاب المصلحة، وحل التعليقات، وإكمال الاختبار واختبار الأمان بنجاح.

سياسات سلوك خطوط الأنابيب

الحفاظ على سلوك خطوط الأنابيب وفقا للخطة. على سبيل المثال، اشترط أن يتم دفع الصورة كمخرجات لخط الأنابيب وليس عن طريق عملية أخرى.

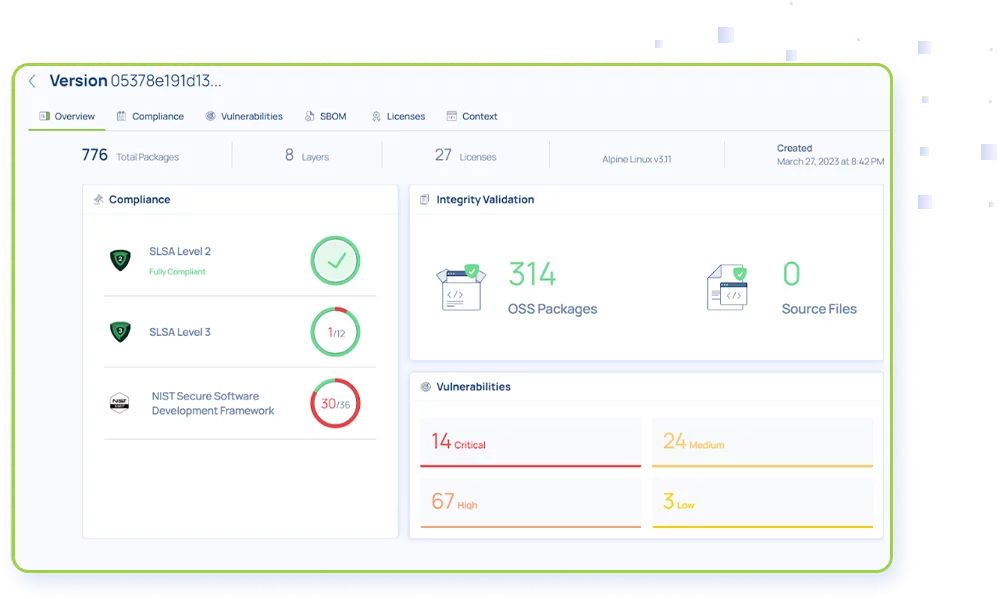

أمثلة على الأدلة التي يجمعها Scribe بشكل مستمر وآلي لكل إصدار:

SBOMs ذات الحبيبات الدقيقة من SCM المصدر بالإضافة إلى القطع الأثرية النهائية (الحاويات)

لقطات من بيئة البناء

لقطات من الريبو المصدر

إعداد الأمان للتحكم في المصدر وبيئة البناء

الأحداث ذات الصلة على مستوى نظام التشغيل التي تم جمعها من جهاز الإنشاء