Um das Whitepaper anzuzeigen, füllen Sie bitte das Formular aus

Hören Sie auf, sich mit komplexen SBOM-Anforderungen herumzuschlagen. Dieser kostenlose Leitfaden zeigt Ihnen:

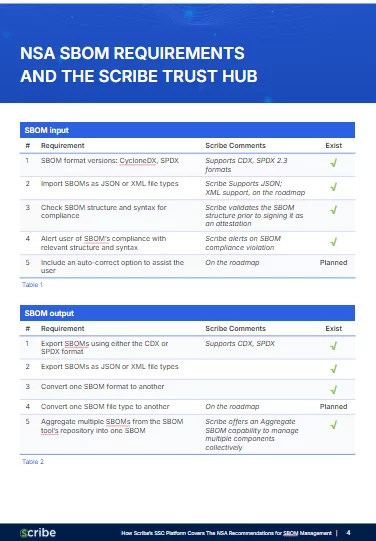

- Die 3 häufigsten NSA-Compliance-Fehler (und wie man sie vermeidet)

- Eine gebrauchsfertige SBOM-Checkliste, die Ihnen mehr als 10 Stunden Recherche erspart

- Experten-Shortcuts für die mühelose Verwaltung von SPDX und CycloneDX

Schließen Sie sich über 500 Sicherheitsexperten an, die diesen Leitfaden heruntergeladen haben

Im Inneren werden Sie entdecken:

✓ Machen Sie einen der 5 kritischen SBOM-Fehler, nach denen die NSA sucht?

✓ Welches SBOM-Format sollten Sie wirklich verwenden? (Hinweis: Es ist nicht das, was die meisten denken)

✓ So reduzieren Sie den Zeitaufwand für das Schwachstellenmanagement um 60 %