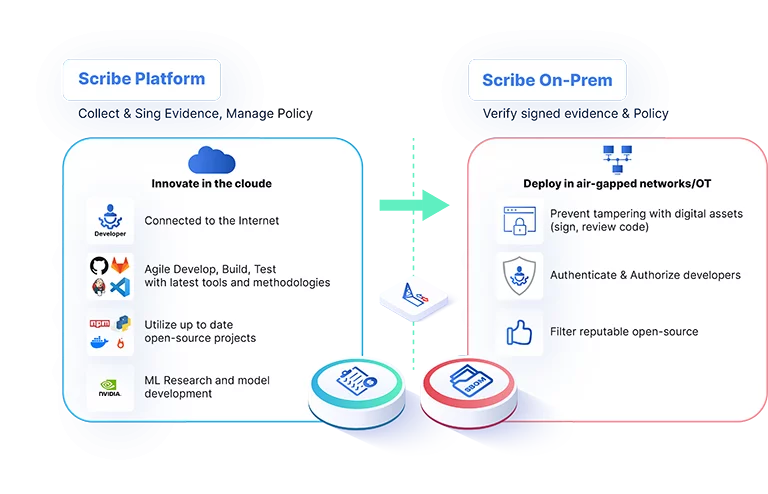

Desarrollar software en la nube ofrece beneficios para los desarrolladores, como acceso a herramientas y tecnologías de vanguardia, herramientas para desarrolladores como servicio y recursos de aprendizaje automático.

La solución de Scribe ayuda a las organizaciones a desarrollarse en la nube pública al evitar la manipulación de activos digitales, autenticar y autorizar a los desarrolladores y filtrar las dependencias de componentes de código abierto acreditados.

Con Scribe, las organizaciones pueden realizar ciclos completos de codificación, construcción y prueba dentro del entorno de la nube.

Una vez completado un ciclo, el código fuente y las certificaciones sobre su confiabilidad se transfieren a la red aislada.

Luego, una puerta de enlace Scribe examina la integridad del código y aplica una política de seguridad al proceso de desarrollo seguro de la certificación. La evidencia se recopila como parte de la atestación.

Lea el caso de uso WPScribe proporciona certificación continua de la seguridad y confiabilidad del proceso de desarrollo de código mediante la recopilación, administración y prueba de firma de PKI o GPG para cada versión de código.

La evidencia incluye

Confirmaciones de código, incluidos listados de archivos y valores hash

Revisiones de código realizadas

Identidades de desarrollador involucradas

Dependencias de código abierto

Configuración de seguridad del Administrador de control de código fuente

Escaneos de seguridad automatizados

Para adoptar el desarrollo de software en la nube pública, las organizaciones altamente seguras abordan los siguientes riesgos con controles de seguridad adecuados.

| Escenario de riesgo | Controles de mitigación |

| Atacante externo Manipular el código y los datos |

|

| Atacante interno Manipular el código y los datos |

|

| Dependencias Componentes inseguros de código abierto |

|