हमारे ब्लॉग

Shai-Hulud 2.0 npm वर्म उन घटनाओं में से एक है जिसका उल्लेख AppSec टीमें वर्षों तक पोस्टमार्टम में करती रहेंगी। आइए विश्लेषण करें कि क्या हुआ, कौन प्रभावित हुआ, और ScribeHub जैसा SSCS प्लेटफ़ॉर्म संगठनों को विस्फोट के दायरे को रोकने या कम से कम नाटकीय रूप से सीमित करने में कैसे मदद कर सकता था। 1. Shai-Hulud 2.0 क्या है? Shai-Hulud पहली बार […]

अधिक पढ़ें

संक्षेप में; डीआर — शाई-हुलुद नामक एक स्व-प्रतिकृति एनपीएम "वर्म" ने लोकप्रिय पैकेजों को दूषित कर दिया, डेवलपर/सीआई सीक्रेट्स चुरा लिए, और फिर उन सीक्रेट्स का इस्तेमाल करके और भी दुर्भावनापूर्ण संस्करण प्रकाशित किए, जिससे पीड़ितों को नए प्रसार बिंदु मिल गए। खुलासे के कुछ ही घंटों के भीतर, स्क्राइब ने हमारे ग्राहकों के एसबीओएम और बिल्ड अटेस्टेशनों की पोर्टफोलियो-व्यापी जाँच की और पुष्टि की कि उनकी पाइपलाइनें कोई भी समझौता किए हुए […]

अधिक पढ़ें

यह लेख मिकी स्ट्रॉस और विक्टर कार्तशोव द्वारा सह-लिखित है। OWASP के शीर्ष 10 जोखिमों को स्वचालित, ऑडिटेबल नियंत्रणों में बदलें। आधुनिक DevOps परिवेशों में, CI/CD पाइपलाइनें सॉफ़्टवेयर डिलीवरी की रीढ़ हैं। लेकिन तेज़ गति के साथ बेहतर प्रदर्शन भी आता है। जैसे-जैसे संगठन रिलीज़ में तेज़ी ला रहे हैं, हमलावर दुर्भावनापूर्ण कोड डालने, गुप्त जानकारी चुराने, या […]

अधिक पढ़ें

स्टेटिक रिपोर्ट से लेकर कन्वर्सेशनल सिक्योरिटी तक, आज सुरक्षा टीमें डेटा में डूबी हुई हैं: एसबीओएम, सीवीई, एक्सएएसटी परिणाम, अनुपालन जाँच और जोखिम डैशबोर्ड। लेकिन जानकारियाँ अक्सर डैशबोर्ड में ही बंद रहती हैं, जिन्हें क्वेरी करना केवल कुछ ही विशेषज्ञ जानते हैं। स्क्राइब सिक्योरिटी में, हमारा मानना है कि आपका सुरक्षा डेटा बातचीत जितना ही सुलभ होना चाहिए। इसीलिए […]

अधिक पढ़ें

लगभग हर इंजीनियरिंग टीम में इसकी शुरुआत एक जैसी ही होती है। डेवलपर्स तेज़ी से आगे बढ़ रहे हैं, फ़ीचर बना रहे हैं, थर्ड-पार्टी पैकेजेज़ को इंटीग्रेट कर रहे हैं, और अब, AI को-पायलट्स के साथ कोड लिख रहे हैं। CI/CD पाइपलाइन दिन-रात तेज़ी से काम कर रही हैं, अपडेट्स को पहले से कहीं ज़्यादा तेज़ी से प्रोडक्शन में भेज रही हैं। ग्राहक इस गति से खुश हैं। लेकिन हर CISO के मन में […]

अधिक पढ़ें

आपका वाइब कोडिंग प्रोजेक्ट कमज़ोरियों से भरा है! एआई से सॉफ़्टवेयर बनाना अब विज्ञान कथा से रोज़मर्रा की हकीकत बन गया है। आपका एआई-कोडेड प्रोजेक्ट तब तक पूरी तरह से काम कर सकता है... जब तक हैकर्स इसमें खामियाँ नहीं ढूंढ लेते। इस पोस्ट में, हम एआई-जनरेटेड कोड से लेकर कमज़ोरियों से भरे एक विश्वसनीय उत्पाद तक के सफ़र को […]

अधिक पढ़ें

एक डेवलपर पर काम के बोझ की कल्पना कीजिए: कोडिंग का एक लंबा दिन, समय सीमाएँ सामने, और फिर आती है भयावह SAST रिपोर्ट। सैकड़ों निष्कर्ष, हर एक संभावित कमज़ोरी, और हर एक पर सावधानीपूर्वक ध्यान देने की आवश्यकता। यह प्रक्रिया दोहरावदार, समय लेने वाली और, सच कहें तो, कभी-कभी मनोबल गिराने वाली होती है। और स्थिति और भी बदतर होती जा रही है; कोड जनरेशन […]

अधिक पढ़ें

यह लेख विक्टर कार्तशोव और डैनियल नेबेनज़हल के साथ मिलकर लिखा गया था। ऑडिटर का लिटमस टेस्ट: क्या आप अपने निर्माणों को साबित कर सकते हैं? "क्या आप निश्चित रूप से साबित कर सकते हैं कि आपके द्वारा भेजी गई प्रत्येक कंटेनर छवि ठीक उसी तरह बनाई गई थी जैसा आप दावा करते हैं?" ज़्यादातर ऑडिटर एक त्वरित, विश्वसनीय उत्तर की अपेक्षा करते हैं - हफ़्तों तक चलने वाले YAML रीफैक्टरिंग की नहीं। SLSA (आपूर्ति-श्रृंखला स्तर […]

अधिक पढ़ें

विक्टर कार्तशोव के साथ सह-लिखित। NIST SP 800–190 मानक सुरक्षित कंटेनरीकृत अनुप्रयोगों के लिए संरचित दिशा-निर्देश प्रदान करता है, जिसमें छवि उद्गम से लेकर रनटाइम नियंत्रण तक सब कुछ शामिल है। जैसे-जैसे कंटेनर का उपयोग तेज़ गति वाले DevOps वातावरण में बढ़ता है, इन आवश्यकताओं के साथ तालमेल बिठाना आवश्यक और चुनौतीपूर्ण दोनों हो जाता है। लेकिन यहाँ SP 800–190 सिर्फ़ एक उपयोग का मामला है। बड़ा विचार यह है कि […]

अधिक पढ़ें

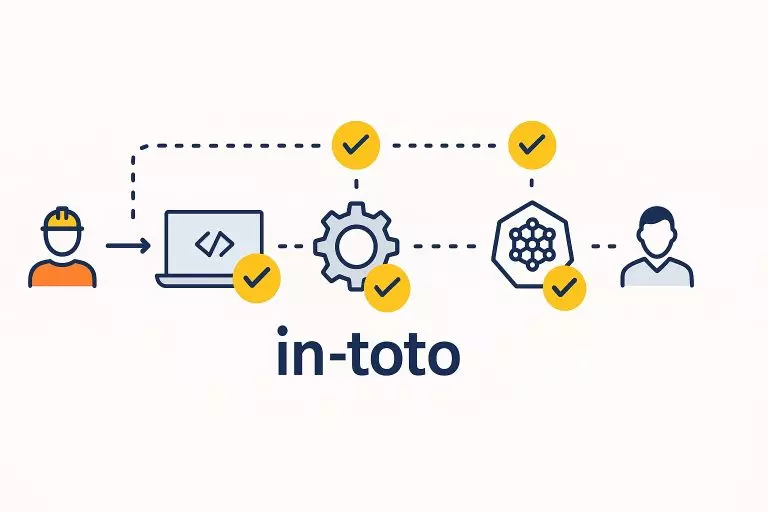

इन-टोटो क्या है और यह सॉफ्टवेयर सप्लाई चेन की सुरक्षा कैसे करता है? हाल के वर्षों में देखे गए सॉफ्टवेयर सप्लाई चेन हमलों - 3CX, कोडकोव और सोलरविंड्स - ने पारंपरिक विकास पाइपलाइनों की कमज़ोरी को उजागर किया है। जवाब में, ओपन-सोर्स समुदाय ने इन-टोटो विकसित किया, जो सॉफ्टवेयर डिलीवरी के हर चरण में अखंडता सुनिश्चित करने के लिए एक ढांचा है। इन-टोटो […]

अधिक पढ़ें