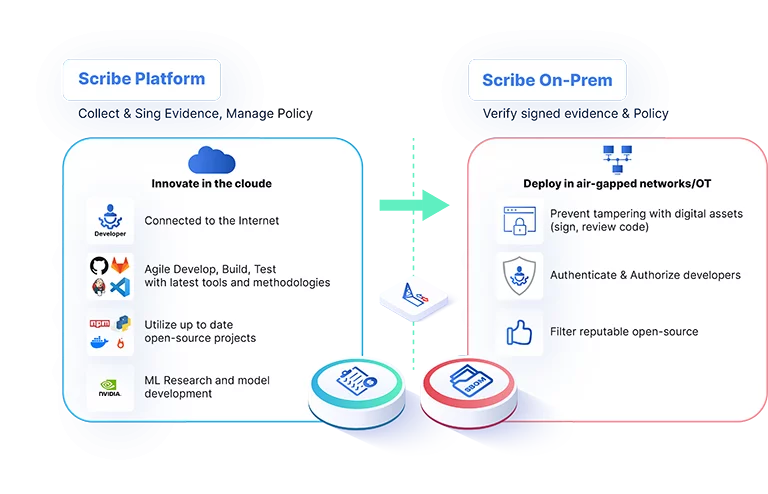

O desenvolvimento de software na nuvem oferece benefícios aos desenvolvedores, como acesso a ferramentas e tecnologias de ponta, ferramentas como serviço para desenvolvedores e recursos de aprendizado de máquina.

A solução da Scribe ajuda as organizações a desenvolverem-se na nuvem pública, evitando a adulteração de ativos digitais, autenticando e autorizando desenvolvedores e filtrando dependências de componentes de código aberto confiáveis.

Usando o Scribe, as organizações podem realizar ciclos completos de codificação, construção e teste no ambiente de nuvem.

Após a conclusão de um ciclo, o código-fonte e os atestados sobre sua confiabilidade são transferidos para a rede isolada.

Um gateway Scribe examina então a integridade do código e aplica uma política de segurança ao processo de desenvolvimento seguro do atestado. As evidências são coletadas como parte do atestado.

Leia o WP do caso de usoScribe fornece atestado contínuo da segurança e confiabilidade do processo de desenvolvimento de código, coletando, gerenciando e prova de assinatura PKI ou GPG para cada versão de código.

A evidência inclui

Confirmações de código, incluindo listagens de arquivos e valores de hash

Revisões de código realizadas

Identidades dos desenvolvedores envolvidas

Dependências de código aberto

Configuração de segurança do Source Control Manager

Verificações de segurança automatizadas

Para adotar o desenvolvimento de software na nuvem pública, as organizações altamente seguras abordam os seguintes riscos com controles de segurança adequados.

| Cenário de Risco | Mitigando controles |

| Agressor externo Adulterar código e dados |

|

| Agressor interno Adulterar código e dados |

|

| Dependências Componentes de código aberto inseguros |

|