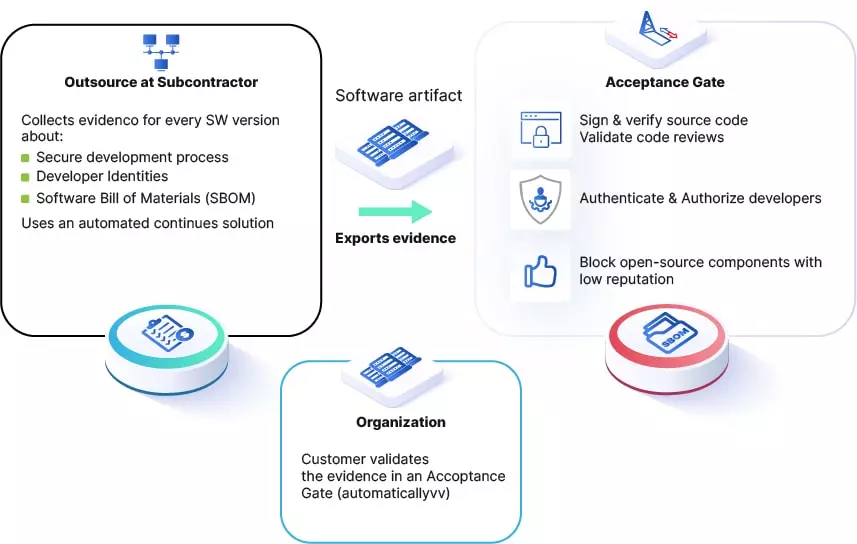

Un élément très important pour assurer la sécurité de bout en bout de la chaîne d’approvisionnement logicielle est la capacité à atténuer les cyber-risques posés par les sous-traitants externalisés. De plus, il est crucial de permettre un processus continu et sécurisé de livraison de logiciels de sous-traitance.

Le sous-traitant externalisé développe le logiciel et exporte l'artefact logiciel, qui passe ensuite par la gestion des risques de l'organisation, dans le but de :

- Prévenir la falsification des actifs numériques

- Autoriser l'accès aux développeurs de confiance uniquement

- Utiliser uniquement des logiciels open source réputés

La plateforme Scribe sert de porte d'acceptation de votre organisation

Scribe sert de porte d'accès à la gestion des risques de votre organisation pour :

- Recueillir et signer en permanence les preuves des sous-traitants

- Authentifier et autoriser les développeurs

- Vérifier l'intégrité des preuves

- Appliquer la politique d'acceptation

Pour les organisations utilisant une architecture SaaS, Scribe est utilisé comme porte d'acceptation et contrôle la politique

Les preuves modulaires sont collectées en fonction du cas d'utilisation ;

les points d'intégration dans le SDLC sont facultatifs.

Les preuves sont signées cryptographiquement.

Scribe vérifie les signatures, analyse les preuves et applique la politique d'acceptation.

Pour les organisations utilisant une architecture sur site, Scribe est utilisé comme agent local et exporte les preuves de version du sous-traitant en tant que Acceptance Gate.

Les preuves modulaires sont collectées, signées et stockées localement, en fonction du cas d'utilisation.

Scribe exporte des preuves ainsi que la livraison d'artefacts logiciels.

Scribe sert d'agent local et exporte les preuves de version du sous-traitant sous le nom d'Acceptance Gate.